Possui seu próprio produto de IA chamado Duck.ai, gratuito, sem necessidade de conta, com acesso a Claude 4.5 Haiku, Llama 4 Scout, Mistral Small 3 e GPT-5 mini. A página de pesquisa sem IA do DuckDuckGo, noai.duckduckgo.com, teve um crescimento médio de 22,7% semana após semana durante o mesmo período, atingindo um pico de 27,7%…

Continue a leitura

Quando o proprietário da seleção muda, a extensão verifica o tipo MIME em relação a uma lista de permissões estrita, lê os bytes e chama SubmitItemAsync(mime, rawBytes). Possui tudo pesado: um banco de dados SQLite (com WAL e um índice de texto completo FTS5), desduplicação de conteúdo, geração de miniaturas e pesquisa. Ele desenha o…

Continue a leitura

Página inicial, loja, carrinho, checkout e minha conta retornaram 200. O mesmo produto, e-mails de clientes diferentes, cartões recusados, depois outra onda, depois outra. Cada vez que um invasor inexperiente grava um dia zero em uma loja, alguém como eu percebe, corrige e envia a correção para o upstream. Uma conta de nível de assinante…

Continue a leitura

O poder do Google vinha de seu domínio nas buscas, e agora que a OpenAI tinha sua própria interface para as pessoas encontrarem informações, o Google estava supostamente em apuros. Na verdade, não há ameaça maior ao poder e à participação de mercado do Google do que o próprio Google. Editores e proprietários de sites…

Continue a leitura

Confira essas 10 ferramentas de código aberto que ajudam os desenvolvedores de jogos a criar arte, animação, níveis, áudio, diálogo, interfaces de usuário de depuração e recursos prontos para o mecanismo. Temos o compromisso de capacitar todos os desenvolvedores, construindo uma plataforma aberta, segura e baseada em IA que defina o futuro do desenvolvimento de…

Continue a leitura

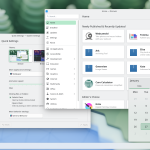

Calma, calma! O STF (Sovereign Tech Fund) é um fundo alemão que investe em tecnologia, seus investimentos são voltados para projetos de código aberto e software livre, no passado já fez investimento no projeto GNOME. O anúncio foi divulgado no site oficial do KDE, esse investimento será usado no desenvolvimento da infraestrutura como o Plasma…

Continue a leitura

(Kagi também oferece uma série de alternativas ao Google, incluindo News, o navegador Orion, Translate, Mail, Doc e outros. No passado, as pessoas que procuravam, por exemplo, bagagem, pesquisavam no Google, e o Google criava links para lojas online e sites de conteúdo de produtos. De qualquer forma, recebo mais tráfego do Substack, Hacker News,…

Continue a leitura

O GitHub disse então que “não tinha nenhuma evidência de impacto nas informações do cliente armazenadas fora dos repositórios internos do GitHub”, mas estava alerta e monitorando de perto qualquer atividade subsequente. GitHub, o serviço de hospedagem baseado em nuvem usado por desenvolvedores de software para armazenar e gerenciar código, confirmou um grande incidente de…

Continue a leitura

Diz que está anunciando, por exemplo, o iOS 27, mas não para para receber aplausos por aí, não espera que o número seja uma armadilha. Mas, dolorosamente, também faltou o original, já que, repetidas vezes, os apresentadores paravam para receber aplausos que simplesmente não vieram. É aqui que o Google pode mostrar que é melhor…

Continue a leitura

E é bom para start-ups em estágio inicial, onde tendemos a investir, porque são uma plataforma onde as pessoas podem desenvolver mais capacidades”, disse Tsai, que participou da conferência de terça-feira. Os novos óculos inteligentes permitirão que o usuário “fique com as mãos livres e atento”, de acordo com Shahram Izadi, executivo do Google que…

Continue a leituraTrending posts dos últimos 30 dias

-

Mantenedor do Curl: os relatórios de segurança de IA não são mais desleixados

16 de maio de 2026By Auto News Bot | 0 Comments -

Migração de código auxiliada por IA: o Google obteve uma migração 6x mais rápida do TensorFlow para Jax

14 de maio de 2026By Auto News Bot | 0 Comments

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA open source OpenSource PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- junho 2026

- maio 2026

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018