O script instalará o Ollama para você usando o Homebrew, criará modelos apropriados baseados no Lllama2 e exportará a variável de ambiente que a extensão precisa para se comunicar com o Ollama.Se você optar por não usar o script de configuração, poderá realizar todas as etapas manualmente: Instalar Ollama Defina a variável de ambiente OLLAMA_ORIGINS…

Continue a leitura

Se você baixou seu JDK da Oracle ou https://java.com, provavelmente está usando Oracle JDK, que deve ser compatível com OpenJDK, portanto os testes devem execute corretamente.Infelizmente, em criptografia, erros sutis podem ter consequências catastróficas. consequências, e descobrimos que as bibliotecas caem em tal implementação armadilhas com demasiada frequência e por muito tempo.No entanto, com o…

Continue a leituraAlém disso, em breve as senhas do malware poderão ser pesquisadas no serviço Pwned Passwords, que pode ser verificado online ou por meio da API.Fornecemos suporte semelhante em 2021 com o botnet Emotet, embora desta vez com um total de 6,43 milhões de endereços de e-mail afetados.Atualmente, as senhas Pwned são solicitadas 5,5 bilhões de…

Continue a leitura

Hoje, existem mais de mil startups generativas de IA criando aplicativos de próxima geração, muitas delas usando tecnologia NVIDIA no Google Cloud.Para atender a essa necessidade, o Google Cloud anunciou hoje a disponibilidade geral de suas novas instâncias A3, equipadas com GPUs NVIDIA H100 Tensor Core.O esforço conjunto assume diversas formas, desde o projeto de…

Continue a leitura

Você poderia colocar isso no novo gabinete RM600 da SilverStone, porque muito poucas placas de soquete único (SS) podem tirar proveito de sua configuração 6U (por exemplo, 3,5 ″ 12 baias, 3 GPUs, etc.).Além disso, como @Malvineous menciona, a entrada KVM de rack padrão é VGA, presumivelmente não apenas pelo legado e custo, mas também…

Continue a leituraPara incorporar algo, use curl: Pedi ao ChatGPT que escrevesse isso, então pode estar errado.Na caixa em que você inicia (caixa de fixação em breve), você criará um arquivo secrets.sh com o token da caixa nele.Melhorias subsequentes neste repositório adicionarão suporte para outros modelos, como o Llama 2. Se fizer isso, altere o script deploy_sloth.sh…

Continue a leituraO contexto fornece a qualquer função do sistema operacional necessária, pense em alocação, livre, acesso a um framebuffer ou qualquer hardware, qualquer chamada de sistema, etc. No Unix, um aplicativo precisa conhecer o sistema operacional de destino, mas também qual biblioteca padrão ele usa, ou seja, 2 níveisde indireções.No entanto, poderia tornar-se opaco e óbvio,…

Continue a leituraQakbot, também conhecido como “QBot” e “QuakBot”, foi detectado pela primeira vez em 2008, tornando-o um dos botnets mais antigos.Para desmantelar a botnet, o FBI obteve acesso legal à infraestrutura do Qakbot e redirecionou o tráfego do Qakbot para servidores controlados pelo FBI, que instruíram os computadores infectados a baixar um arquivo de desinstalação.Este desinstalador…

Continue a leitura

De acordo com especialistas em segurança, a vulnerabilidade pode comprometer a privacidade dos usuários do Skype e representar um sério risco para ativistas, dissidentes políticos, jornalistas e internautas regulares.Felizmente, o bom senso prevaleceu desde então, e a Microsoft concordou em lançar um patch para corrigir a falha, mas somente após ser contatada pela mídia.Conforme relatado…

Continue a leitura

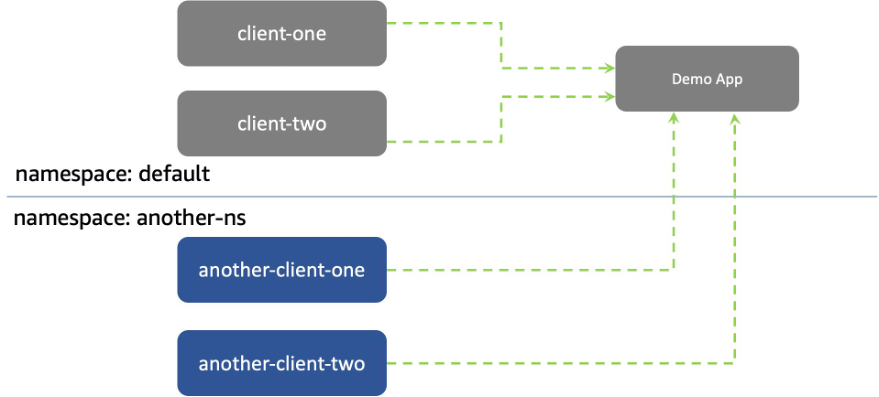

No lançamento, as políticas de rede são compatíveis com AMIs do Amazon Linux otimizadas para Amazon EKS, AMIs Bottlerocket otimizadas para Amazon EKS e AMIs do Ubuntu Linux otimizadas para Amazon EKS usando o Kernel versão 5.10 ou posterior.Ao criar um novo cluster, você pode especificar o Amazon VPC CNI versão 1.14.0 ou posterior. Atualizar…

Continue a leituraTrending posts dos últimos 30 dias

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA OpenSource open source PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018