Os principais exemplos do mundo real da adoção de microsserviços são: Amazon – mais de 1000 microsserviços Netflix – Mais de 700 microsserviços Uber – Mais de 500 microsserviços Abaixo, você encontrará os casos de uso da arquitetura de microsserviços do mundo real.Os cinco principais casos de uso de microsserviços são: As empresas mais populares…

Continue a leitura

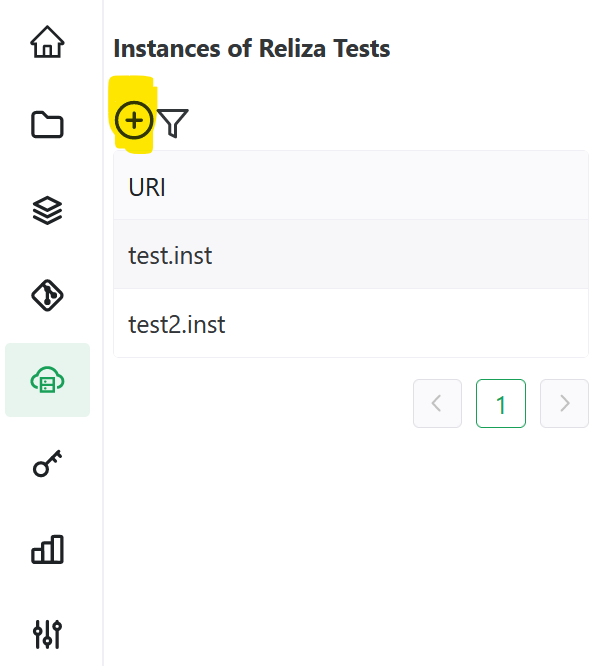

Em seguida, selecione o ambiente desejado – vou escolher o Dev como seguinte – Clique em Enviar e um objeto de instância será criado no RiSaLAA Hub.A partir daqui, o Reliza Hub pode ser usado para fazer várias manipulações de instâncias – implantando e implantando software, alterando as versões de configuração e controlando.Primeiro compartilharemos segredos,…

Continue a leitura

Reconhecendo aqui as valiosas idéias e edições de Josh Stoddard, Steve Huber, Romain Cledat, Luis Remis e Drew Ogle.Pinecone, Milvus, Qdrant, Vald, para citar alguns.De fato, os bancos de dados existentes agora oferecem suporte para pesquisa de vetores, como com PGVector, Redis Similarity Search e outros.Freqüentemente encontramos casos em que nossos usuários têm maneiras de…

Continue a leitura

Além disso, afiliados da General Electric, Koninklijke Philips e Mitsubishi Electric Corp converterão sua propriedade parcial em MPEG LA em propriedade parcial da Via LA.A combinação, chamada Via Licensing Alliance (via LA), cria o maior administrador de pool de patentes da indústria de eletrônicos de consumo.Via LA planeja consolidar dezenas de pools de patentes, cobrindo…

Continue a leitura

As passagens são uma alternativa mais segura e conveniente às senhas que estão sendo empurradas pelo Google, Apple, Microsoft e outras empresas de tecnologia alinhadas com a aliança FIDO.Como observa o Google, você nunca deve criar passagens em um dispositivo compartilhado, porque qualquer pessoa que possa acessar e desbloquear esse dispositivo poderá acessar sua conta…

Continue a leituraEste ReadMe é gerado automaticamente pelo Create-typ-App Fonte: https://github.com/gmpetrov/openai-chatgpt

Continue a leituraSamsung, Tile, Chipolo, Eufy e PebbleBee têm todo “suporte expresso” para a especificação.Esse novo desenvolvimento vem depois de inúmeros exemplos de rastreadores como os rastreadores de airtag da Apple sendo usados para perseguição maliciosa em vários contextos.Quando a ARS revisou a Airtag pela primeira vez, escrevemos que as capacidades do rastreador eram impressionantes para os…

Continue a leituraCaracterísticas principais • Uso • Capturas de tela • Download • Roteiro • Licença Os binários pré -compilados para várias plataformas podem ser baixados na seção de lançamento.Atualmente, é um lançamento alfa, porque falta várias coisas, mas funciona e pode ser útil para alguém.Este é apenas um projeto pessoal destinado a aprender rust, então as…

Continue a leitura

A moda profunda é o processo automatizado de categorizar e rotular produtos de moda com base em seus atributos como cor, padrão, material, estilo e muito mais.As informações geradas a partir de marcação profunda podem ser usadas para melhorar os resultados da pesquisa, recomendações de produtos e experiência geral do usuário em sites de comércio…

Continue a leitura

“Chegg precisa fazer mudanças significativas em um ambiente em rápida mudança, que é semelhante a ‘dançar na chuva sem se molhar’”, disse Arvind Ramnani, analista do Piper Sandler.”Tememos que Chegg pudesse começar a perder o compartilhamento da mente antes que Cheggmate saia completamente”, disse Thill.Para o provedor de serviços de educação dos EUA, a Chegg…

Continue a leituraTrending posts dos últimos 30 dias

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA OpenSource open source PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018