DPKG-Reconfigure TZDATA Atualiza este arquivo também, então usando timedatectl Só não será suficiente (pelo menos não em sistemas baseados em Debian que executam Java baseado aplicações.) O C implementou peças Pegue a mudança bem, mas as peças relacionadas a Java ainda relatam o Fço time de imagem padrão. Ao executar os testes de IC para…

Continue a leitura

A OpenAI também anunciou que “com base na estabilidade e prontidão desses modelos para uso em escala de produção”, também está fazendo APIs para Whisper, Dall-E e GPT-3.5 Turbo “geralmente disponível”.E, em uma mudança para se distanciar dos modelos mais antigos no estilo GPT-3, o OpenAI também optou por começar a se aposentar modelos de…

Continue a leitura

A aprovação da CE do acordo foi elogiada pela Associação da Indústria de Computação e Comunicações, que representa a Amazon, Apple, eBay, Google, Meta, Twitter e outras empresas de tecnologia.”Max Schrems, advogado austríaco e ativista de privacidade que liderou os desafios legais aos acordos anteriores, disse que também planeja desafiar o último acordo”, afirmou o…

Continue a leitura

Por exemplo, a página de pesquisas salvas pertencia à equipe de engajamento do usuário, à página de login para a equipe de “qualidade do usuário” e assim por diante.Aqui está o principal insight: nossa arquitetura monolítica pode se tornar uma arquitetura composta por muitos pequenos locais independentes, onde cada site tem, no máximo, algumas páginas.Por…

Continue a leituraAo contrário do Freeze, esse método permite que scripts de sandbox adicionem, altere ou excluam propriedades em objetos, com uma exceção – não é possível anexar funções.Recomendamos migrar seu código para o VM isolado, uma biblioteca que emprega uma abordagem um pouco diferente, mas igualmente eficaz, para o código não confiável./tmp/main.js: /tmp/sandbox.js Para impedir que…

Continue a leituraAutoshell reconhece o parâmetro principal do método Typehints de int, float, string, bool, misto e matriz, e irá lançar automaticamente valores coletados da invocação da linha de comando para seus respectivos tipos.Por exemplo, uma matriz TypeHint para um valor de argumento de A, B, C receberá [‘a’, ‘b’, ‘c’].Para Bool, a AutoShell será insensível a…

Continue a leituraPágina inicial: https://nevron.ai/ Github: https://github.com/nevronai DOCs: https://docs.nevron.ai/ Slack: https://nevronai.slack.com Metisfl surgiu do Instituto de Informação e Ciência (ISI) na Universidade do Sul da Califórnia (USC).Os módulos C ++, isto é, controlador e criptografia, têm ligações simples de Python para expor sua funcionalidade ao código Python.No Ubuntu, eles podem ser instalados com o seguinte comando: Finalmente,…

Continue a leituraO assassino planejado do Twitter da Meta, threads, ainda não está disponível ao público, mas já parece um pesadelo de privacidade.O atual regime de proteção de dados do Reino Unido ainda é derivado do GDPR, então, tecnicamente falando, os mesmos requisitos legais em relação ao processamento de dados pessoais também se aplicam lá.No caso, as…

Continue a leituraEnviamos esses e -mails em 23 de fevereiro, 6 de abril e 15 de maio de 2023. Apoiamos ativamente todos os clientes ou usuários, grandes ou pequenos, que responderam a qualquer uma de nossas comunicações para migrar seus dados e carga de trabalho para uma região de nuvem do InfluxDB diferente.O InfluxData opera o InfluxDB…

Continue a leitura

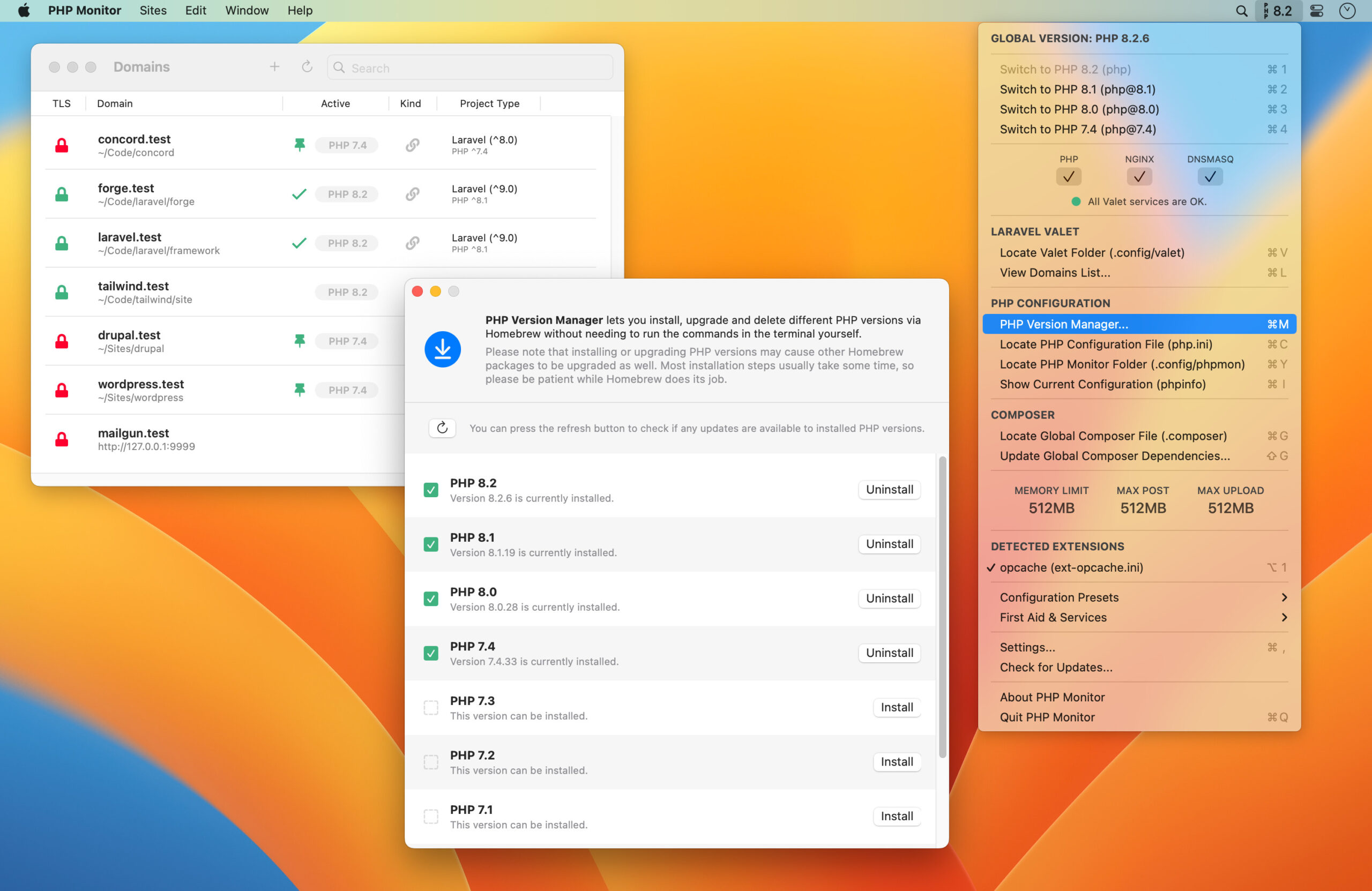

O PHP Monitor 6 é uma grande atualização que vem com alguns novos recursos importantes, incluindo modo independente, resposta instantânea para homebrew e o gerenciador de versão PHP frequentemente solicitado.O PHP Monitor agora pode funcionar sem o Laravel Valet e oferecerá algumas das principais funcionalidades do PHP Monitor se você não tiver valetes instalado.Sim, o…

Continue a leituraTrending posts dos últimos 30 dias

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA OpenSource open source PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018