Permitido html: a, b, br, blockquote, i, li, pre, u, ul, p Permitido html: a, b, br, blockquote, i, li, pre, u, ul, p Permitido html: a, b, br, blockquote, i, li, pre, u, ul, p InfoQ HomePage Notícias AWS para começar a cobrar por endereços Public IPv4 02 de agosto de 2023 2 Min…

Continue a leitura

Agora, mudei para o check -out do GDM, iniciei um bissect, compilado, instalei e executei o SystemCTL Reinvest GDM.Service.Outro caso de uso que planejo explorar em um futuro próximo é gerar imagens Systemd-Sysext no IC para solicitações de mesclagem, da mesma maneira que geramos pacotes de Flatpak para aplicações.Então, ao executar a mesclagem Systemd-Sysext, o…

Continue a leitura

B^) Tem um grande potencial, ele só precisa aumentar a temperatura, usar a solda de chumbo e/ou esperar cerca de meio segundo antes de alimentar a solda.Se você tem uma ideia para uma ferramenta, gabarito, acessório ou instrumento que facilita o hacker, queremos saber sobre isso.Quando você é bem praticada, pode ser uma coisa bonita,…

Continue a leitura

Você pode ver esses arquivos CSV: seguintes, listas, blocos, silenciadores, blocos de domínio e favoritos.Minha identidade mudou algumas vezes de @vowe @mastodon.social para @vowe @chaos.social para @vowe @home.social para @vowe @social.heise.de.Exemplo: https://social.heise.de/@@vowe/109763782893905881 Se esse servidor sair do negócio, todos os links para este post serão 404. Essa mágica também é perigosa, porque altera dados em…

Continue a leitura

Eu tive que definir a tabela para escrever módulos de kernel Linux na ADA, conversando primeiro sobre C, código de objeto, KBUILL, tempo de execução restrito e estratégia geral de construção.Se você iniciar a partir do final, subsys_initcall (tegra_gpio_init), você deve descobrir que o registro do driver define um retorno de chamada de sonda, definindo…

Continue a leitura

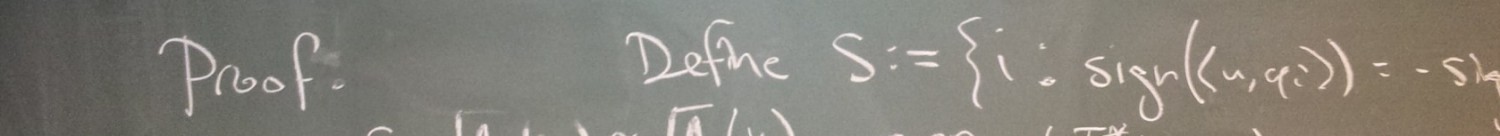

Dado, existe uma distribuição de eleitores, de modo que todas as partições nos distritos viole pelo menos um de (1), (2) e (3).Em seguida, a prova não usa todo o poder de (1), mas que cada distrito contém pelo menos uma fração dos eleitores.Antes de começar, brincamos com a idéia de usar Manim, mas não…

Continue a leituraAlegadamente, o motorista, segurando uma licença da Flórida, não deu motivos para a perseguição, exceto que estava “com medo de parar”.Enquanto o policial tentava acompanhar o carro, o motorista continuou a exceder o limite de velocidade por vários quilômetros, enquanto também dirigia por um sinal vermelho.De acordo com um comunicado de imprensa das autoridades, o…

Continue a leituraOpera a uma velocidade surpreendente, lançando um bilhão de páginas por segundo, com cada página subsequente escolhida com base no seu estado fisiológico, impulsos nervosos, movimento e pensamentos.Em vez disso, serve como uma ferramenta para explorar a inteligência humana codificada na matriz n-dimensional de dados meméticos, representando a riqueza coletiva da linguagem, cultura e conhecimento…

Continue a leitura

Os alunos e o planeta merecem melhor. ” O lançamento dos EUA PIRG destaca oito dispositivos Chromeos da ASUS, Acer, Dell, Lenovo, HP e Samsung, todos facilmente comprados na Amazon, apesar de suas expiração.O último lançamento do Grupo de Advocacia destaca como é fácil comprar laptops expirados, o que pode levar a ameaças à segurança,…

Continue a leitura

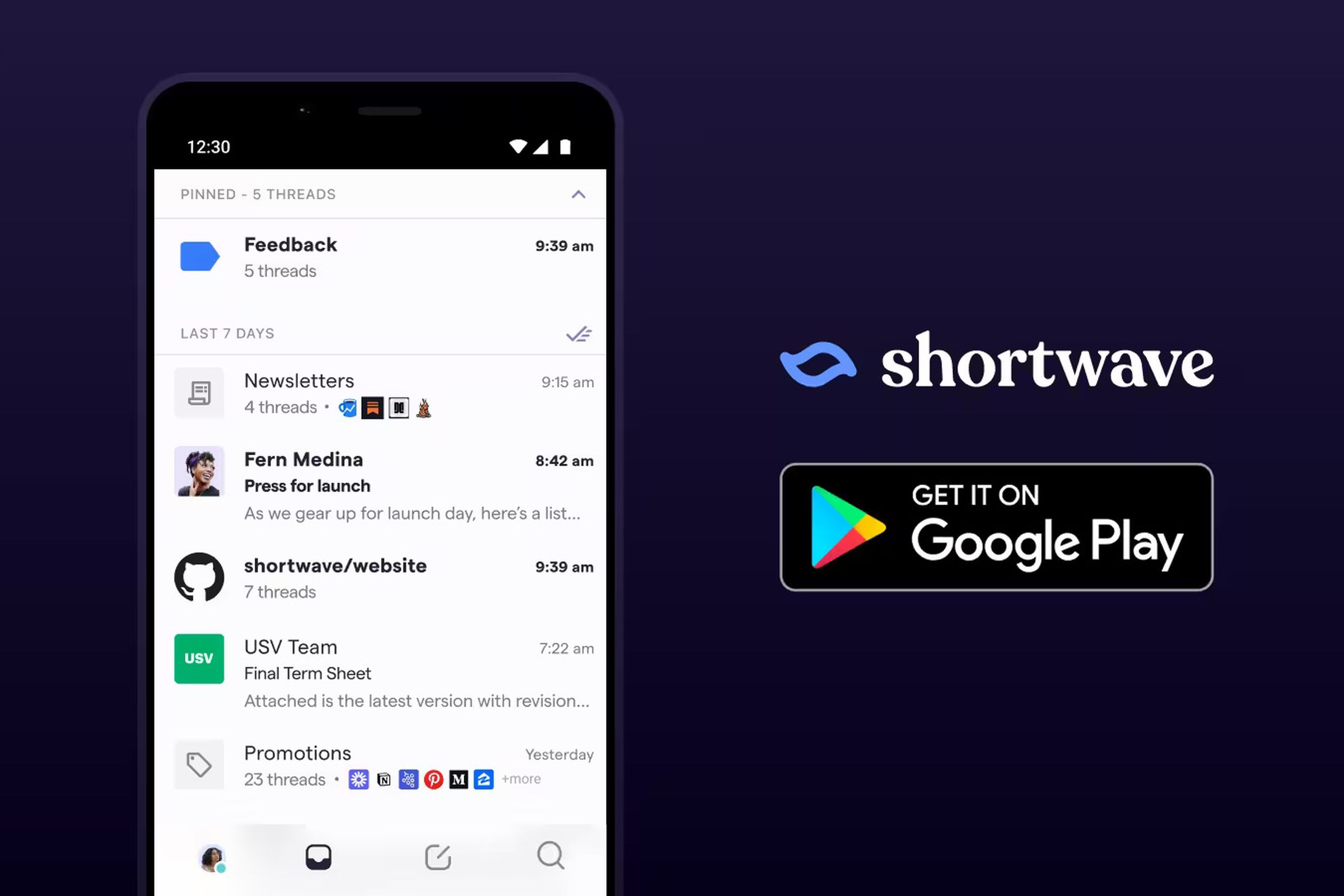

Por Jess Weatherbed, um escritor de notícias focado em indústrias criativas, computação e cultura da Internet.A versão gratuita possui algumas limitações (como restringir os usuários a 90 dias de histórico de e -mail pesquisáveis), que podem ser desbloqueados com a assinatura mensal de US $ 9.A versão básica é gratuita, embora você precise pagar uma…

Continue a leituraTrending posts dos últimos 30 dias

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA OpenSource open source PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018