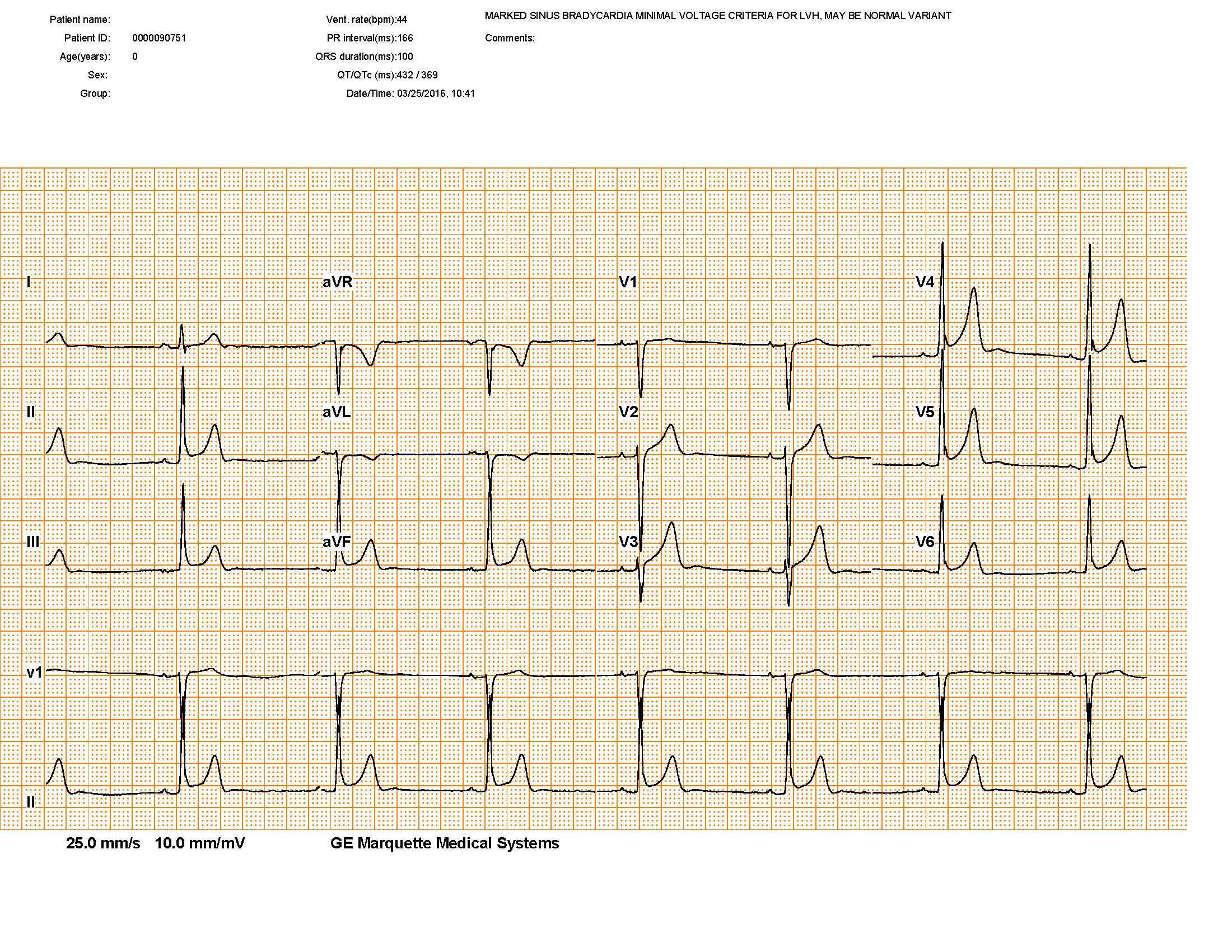

Doi: https://doi.org/10.1016/j.cmpb.2022.106890 https://www.sciencedirect.com/science/article/pii/s0169260722002723 Com a ajuda de: Este aplicativo permite digitalizar digitalizações de imagem ECG de papel, como esta: Para produzir sinais digitais, como estes: Faça o download do último lançamento aqui.(Isso acontecerá automaticamente se você estiver usando Pyenv) Agora você pode correr: Ou, no Windows, pode ser necessário executar: Isso iniciará a versão interpretada…

Continue a leitura

Aprendemos como fornecer os principais benefícios de Darklang – infraestrutura invisível, implantação sem implantação, desenvolvimento orientado a rastreio – sem exigir nosso editor específico ou ambiente de hospedagem.Há muito tempo acreditamos em código aberto filosoficamente, mas sentimos que a arquitetura e o modelo de negócios exclusivos de Darklang exigiam uma abordagem diferente.O código aberto permite…

Continue a leitura

Por enquanto, Pyaket está disponível apenas ao instalar da fonte: No futuro, você poderá instalar a partir de Pypi ou Crates.io para uso puro de rust.Não há mais etapas de instalação complicadas, dão aos usuários a conveniência que desejam, com a máxima compatibilidade e facilidade de uso centrada no Dev em comparação com soluções alternativas.🌵…

Continue a leitura

A maioria dos laboratórios líderes, incluindo o OpenAI, Anthropic e o Google, tem acesso cada vez mais a esses chamados logits, dificultando o estudo desses modelos. Nos últimos anos, numerosos demandantes – incluindo editores de livros, jornais, código de computador e fotografias – processaram as empresas de IA por treinamento de modelos usando material protegido…

Continue a leitura

A solução AI IA incorpora o software Enterprise da NVIDIA AI e os microsserviços NVIDIA NIM, permitindo aplicativos de IA seguros, escaláveis e de nível corporativo para setores-chave como serviços governamentais e financeiros.Desde o seu lançamento, a infraestrutura de IA da Telenor ajudou a impulsionar a adoção da IA em toda a Noruega, alimentando serviços…

Continue a leitura

Desde as pequenas e médias empresas do país, conhecidas como Mittelstand, à academia, pesquisa e grandes empresas- a fábrica de IA oferece saltos estratégicos de tecnologia.Os clientes poderão executar bibliotecas NVIDIA CUDA-X, bem como cargas de trabalho aceleradas por NVIDIA RTX e Omniverse de provedores de software líder, como Siemens, ANSYS, Cadência e Reconstalação.”A IA…

Continue a leitura

Na semana passada, a equipe da KDE trouxe atualizações de desempenho e, nesta semana, continua a equipe que, com melhorias como carregamento mais rápido para os componentes do monitor do sistema no plasma 6.4.Para quem faz muita gravação na tela, o espetáculo agora deixa muito mais claro como parar uma gravação, tanto em suas notificações…

Continue a leituraA casa oficial da linguagem de programação Python Fonte: https://discuss.python.org/t/python-3-13-5-is-now-available-yes-really/95211

Continue a leitura

Os problemas vivem em protocolos, gerentes de janelas e compositores de Wayland.Por enquanto, se você precisar usar o KICAD no Linux, use o X11.Apoiamos o que funciona, documentamos o que não faz e concentramos nossos esforços de desenvolvimento em que eles terão mais benefício para nossos usuários.No entanto, acreditamos que a produtividade do usuário vem…

Continue a leitura

Novas postagens como essas são lançadas pelo menos a cada duas semanas, para ser notificado sobre novas postagens, siga -me no Bluesky, Twitter, Mastodon ou LinkedIn, ou se junte ao boletim informativo: outra edição, é claro, é que o Profiler mal entrou no último minuto, depois que Nicolai Parlog, por exemplo, filmou seu vídeo Java…

Continue a leituraTrending posts dos últimos 30 dias

3D Android BSD ChatGPT conferências containers debian Desktop Environment Documentação emacs eventos FLISOL FreeBSD Free Software Foundation games GDPR GNU jogos joomla KDE linux Linux-BR LISP Mail malware Microsoft Mozilla NVIDIA OpenSource open source PGP Privacidade python redhat rhel segurança software livre ubuntu União Européia virtualização VPN Vulkan vulnerabilidade Windows youtube

Comentários

- dezembro 2025

- novembro 2025

- outubro 2025

- setembro 2025

- agosto 2025

- julho 2025

- junho 2025

- maio 2025

- abril 2025

- março 2025

- fevereiro 2025

- janeiro 2025

- dezembro 2024

- novembro 2024

- outubro 2024

- setembro 2024

- agosto 2024

- julho 2024

- junho 2024

- maio 2024

- abril 2024

- março 2024

- fevereiro 2024

- janeiro 2024

- dezembro 2023

- novembro 2023

- outubro 2023

- setembro 2023

- agosto 2023

- julho 2023

- junho 2023

- maio 2023

- abril 2023

- janeiro 2023

- novembro 2022

- junho 2022

- janeiro 2022

- abril 2021

- outubro 2020

- setembro 2020

- agosto 2020

- junho 2020

- abril 2020

- fevereiro 2020

- janeiro 2020

- abril 2019

- março 2019

- fevereiro 2019

- dezembro 2018

- novembro 2018

- outubro 2018

- setembro 2018

- agosto 2018

- julho 2018

- junho 2018

- maio 2018

- abril 2018