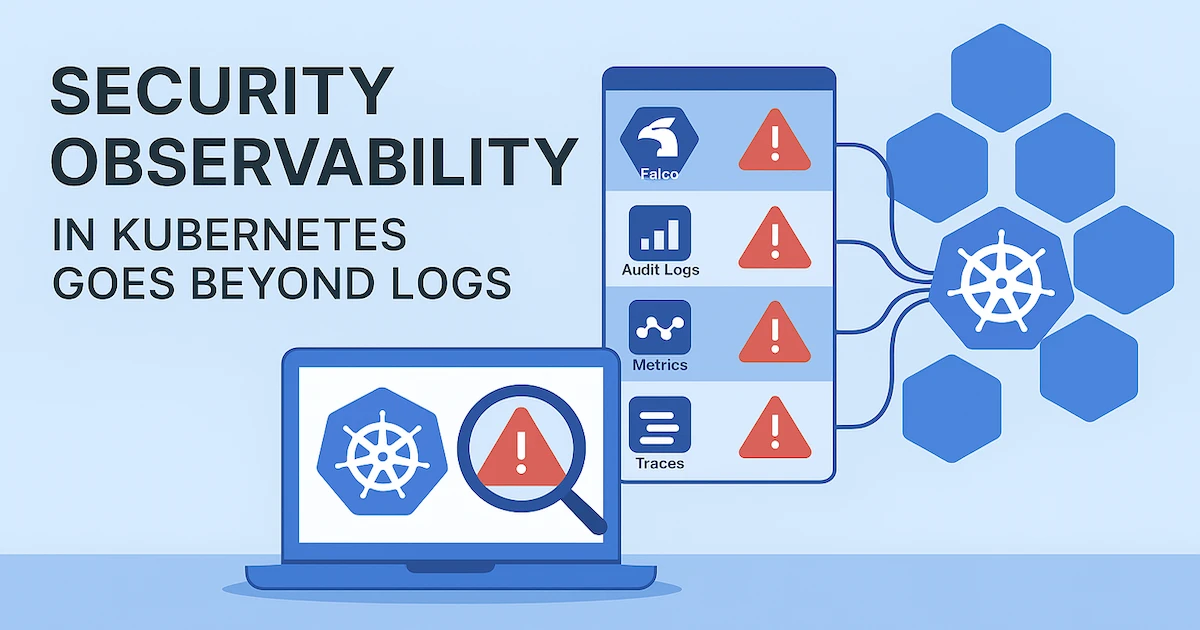

Isso requer logs de auditoria, detecção de comportamento em tempo de execução, análise de fluxo de rede e capacidade de correlacionar eventos de segurança com rastreamentos de aplicativos.Para Kubernetes gerenciados (EKS, GKE, AKS), os logs de auditoria estão disponíveis por meio de serviços de log do provedor de nuvem.Autenticação de usuário, criação de pod, acesso secreto, decisões RBAC, resultados de webhook de admissão.A pilha de segurança típica inclui scanners de vulnerabilidade, padrões de segurança de pod, políticas de rede e ferramentas de detecção de tempo de execução.Você ainda precisa de verificação de vulnerabilidades, padrões de segurança de pod, políticas de rede e práticas da Shift Left Security.

Fonte: https://fatihkoc.net/posts/kubernetes-security-observability/