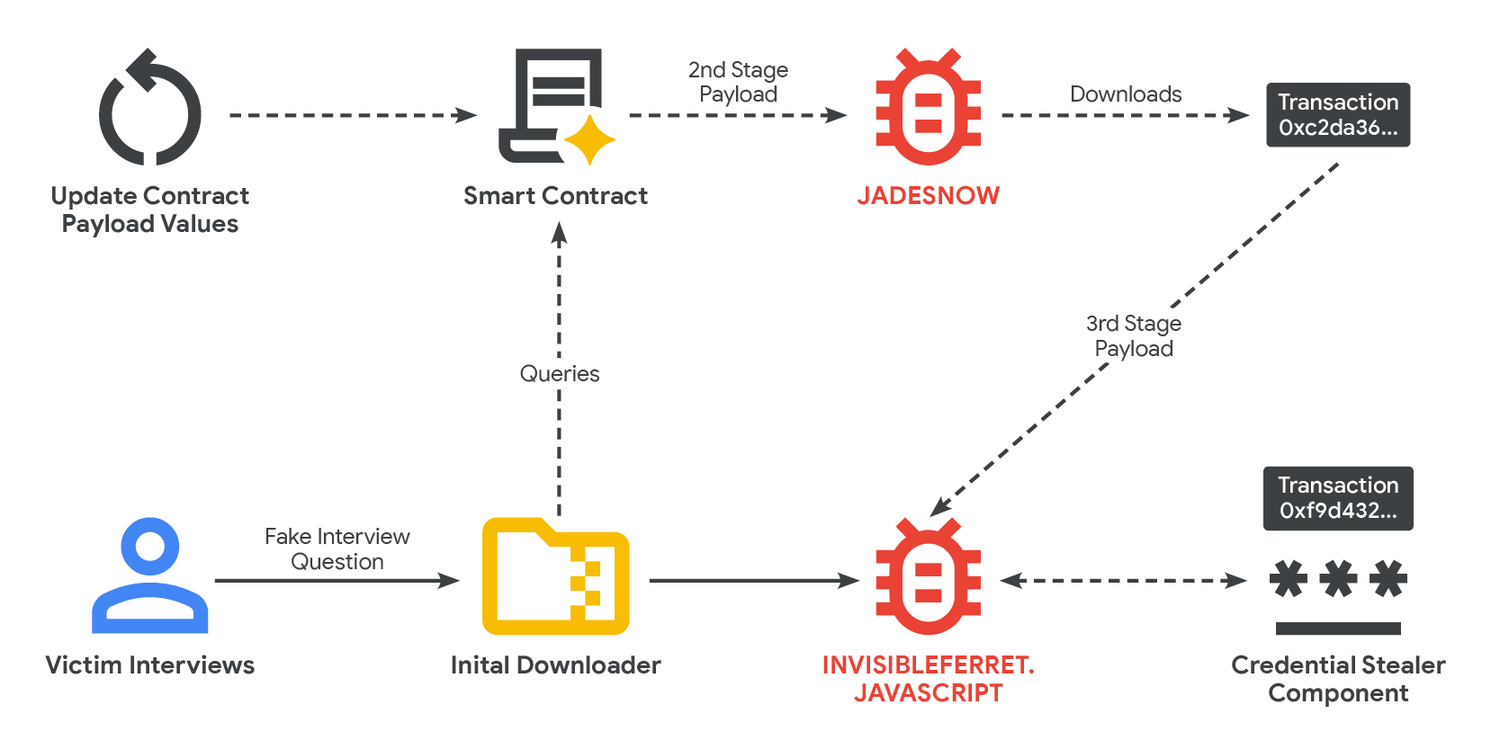

Malware de segundo estágio (por exemplo, BEAVERTAIL, JADESNOW): O malware baseado em JavaScript é projetado para verificar e exfiltrar dados confidenciais, com foco particular em carteiras de criptomoedas, dados de extensões de navegador e credenciais.Ao definir esta política para bloquear tipos de arquivos como .exe, .msi, .bat e .dll, a carga maliciosa não pode ser salva no computador do usuário, interrompendo efetivamente o ataque.A cadeia de ataque típica se desenvolve da seguinte forma:

Compromisso inicial: Os agentes de ameaças da RPDC normalmente utilizam engenharia social para o seu compromisso inicial (por exemplo, entrevistas de emprego falsas, jogos criptográficos, etc.).INVISIBLEFERRET, um backdoor baseado em Python, fornece aos invasores controle remoto sobre o sistema comprometido, permitindo espionagem de longo prazo, roubo de dados e movimentação lateral dentro de uma rede.Esta campanha tem como alvo os desenvolvedores, especialmente nos setores de criptomoeda e tecnologia, para roubar dados confidenciais, criptomoedas e obter acesso persistente a redes corporativas.

Fonte: https://cloud.google.com/blog/topics/threat-intelligence/dprk-adopts-etherhiding